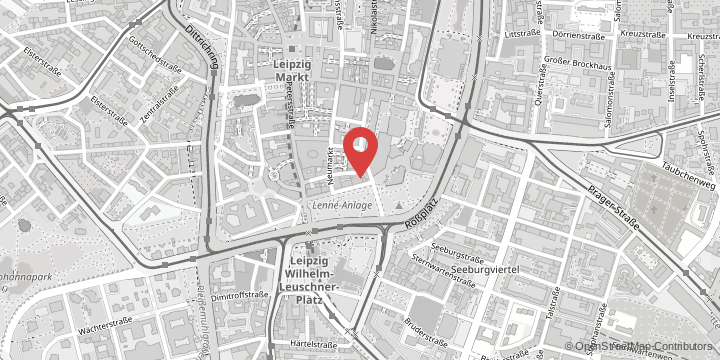

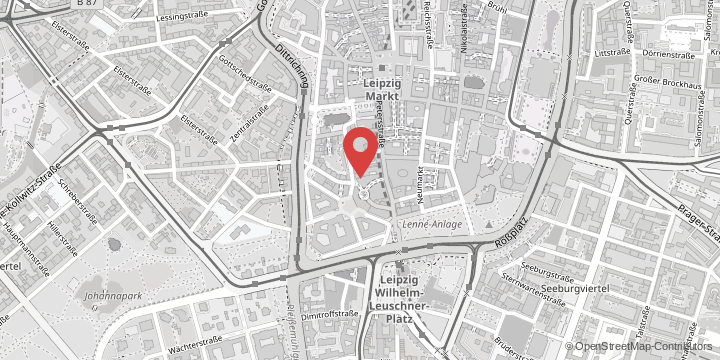

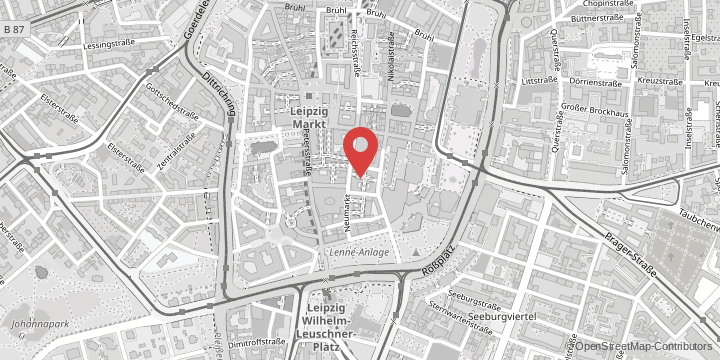

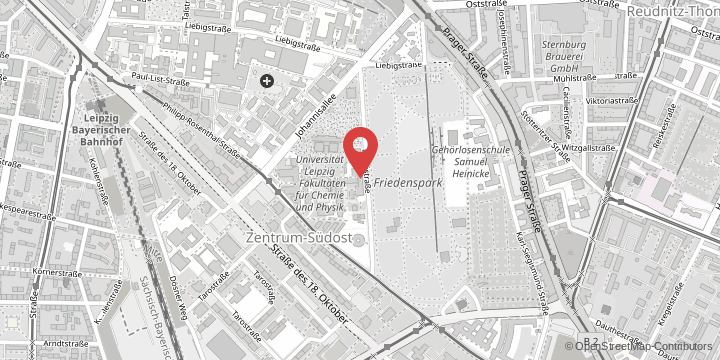

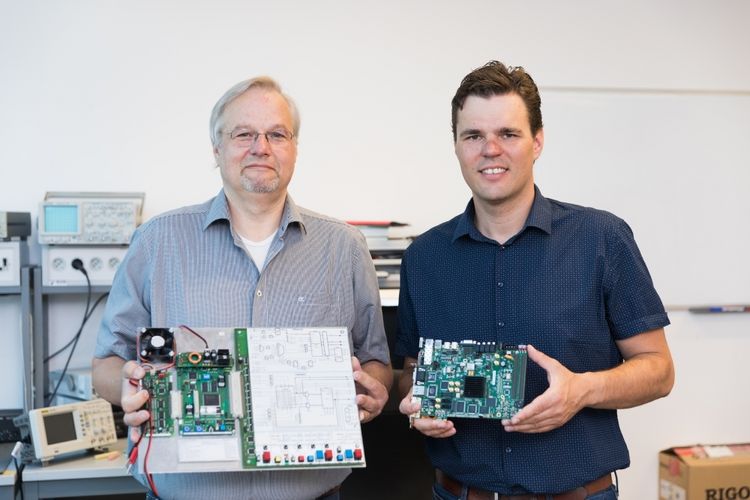

„Vorbeugen und Erkennen sind wichtige Aspekte, aber wenn etwas passiert ist, will man natürlich wissen, wer angegriffen und welchen Schaden derjenige angerichtet hat. Idealerweise kann man dann den Angreifer zur Rechenschaft ziehen. Wir wollen daher dabei helfen, digitale Spuren zu sichern und sprechen hier von IT-Forensik“, erläutert Prof. Dr. Martin Bogdan von der Abteilung Technische Informatik der Universität Leipzig. Erfassung, Speicherung und Auswertung müssten dabei natürlich unter Berücksichtigung des Datenschutzes erfolgen und zudem aussagekräftig visualisiert werden.

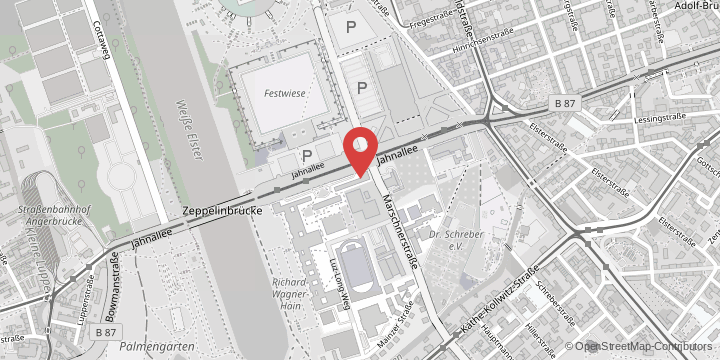

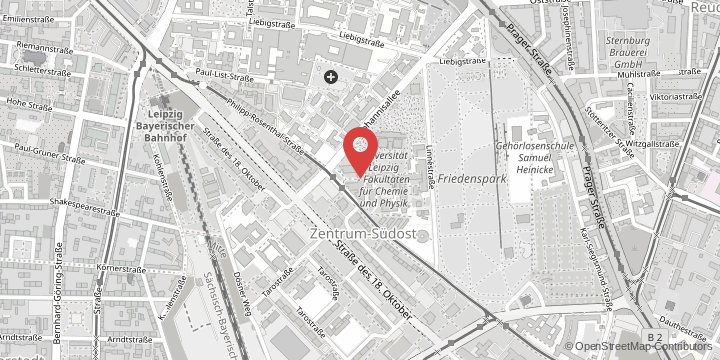

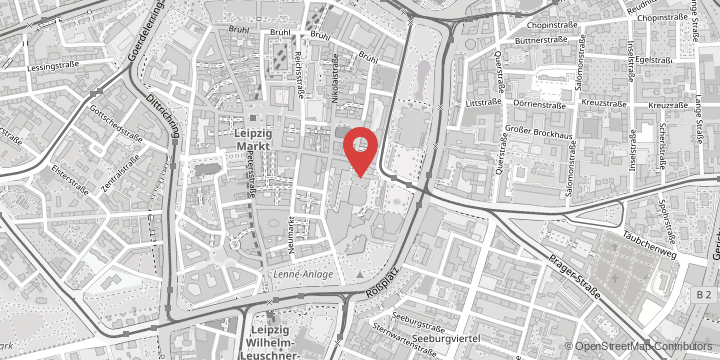

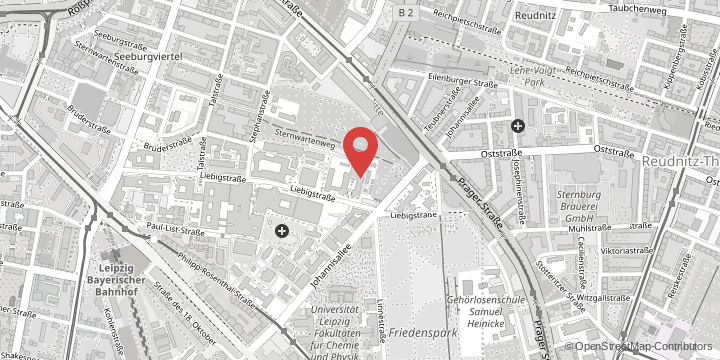

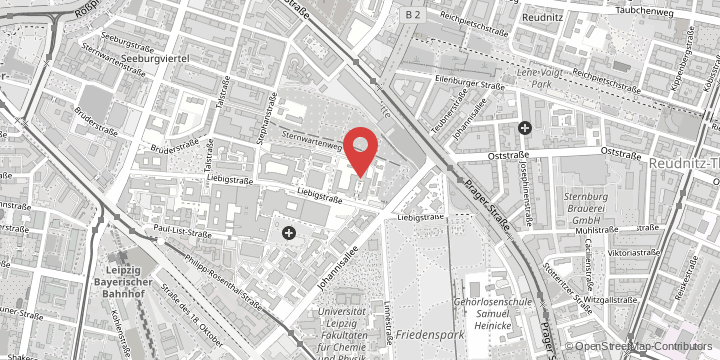

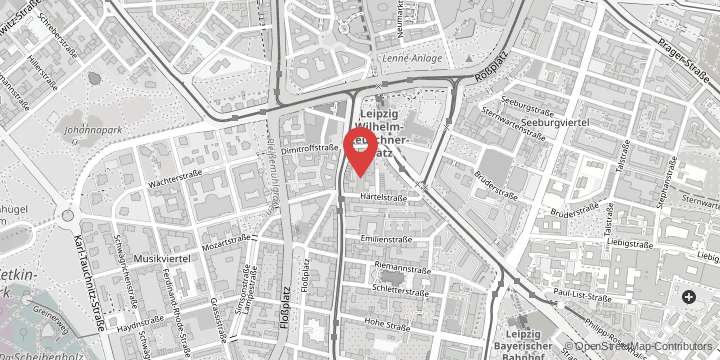

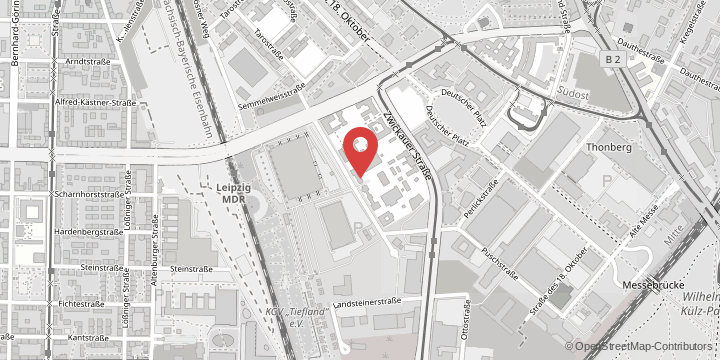

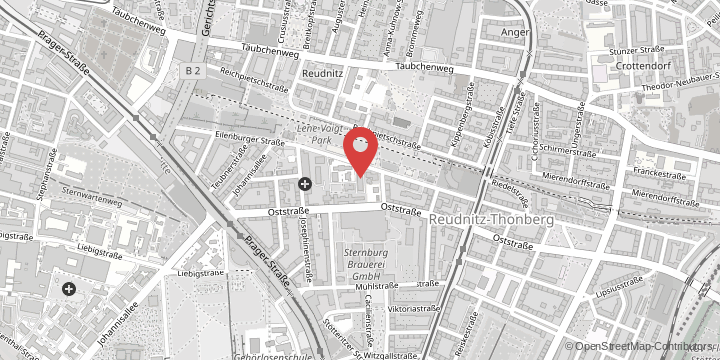

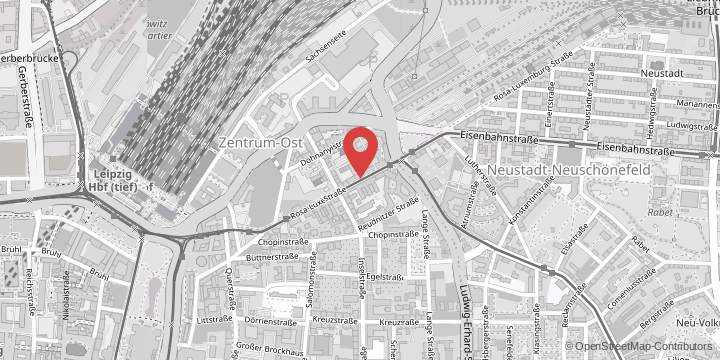

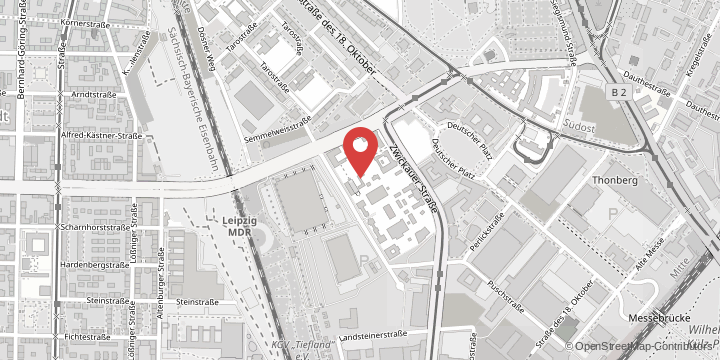

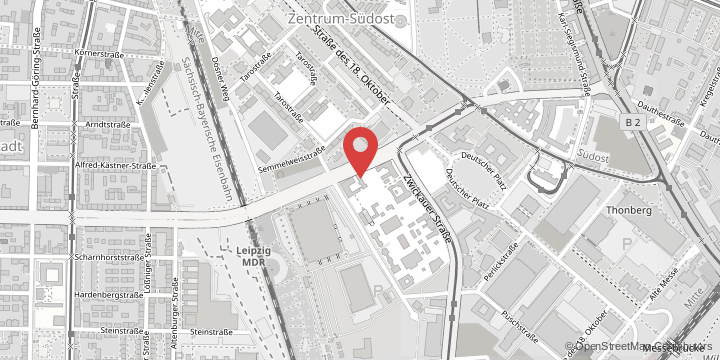

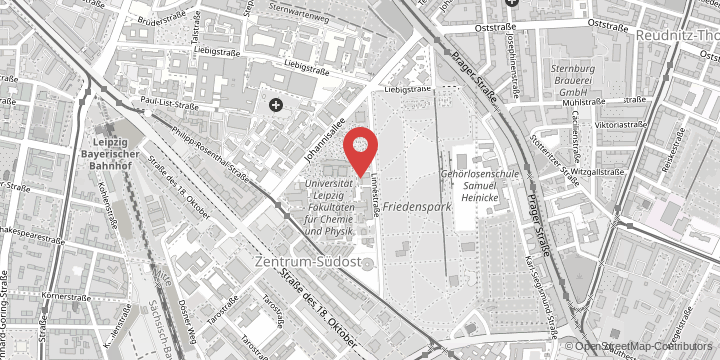

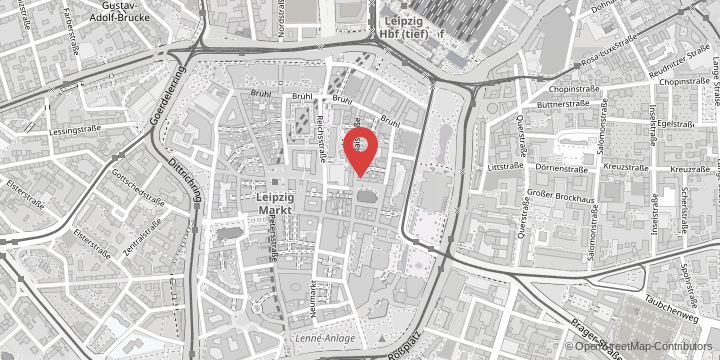

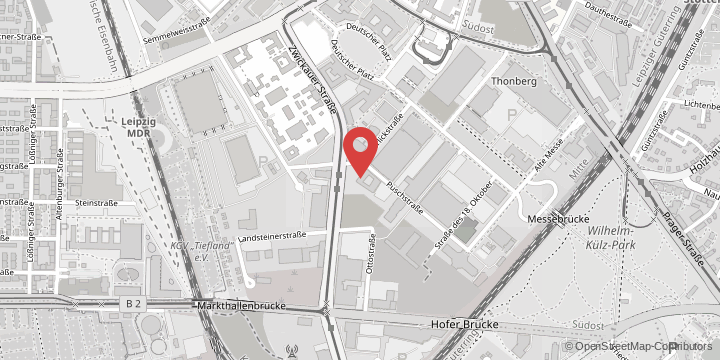

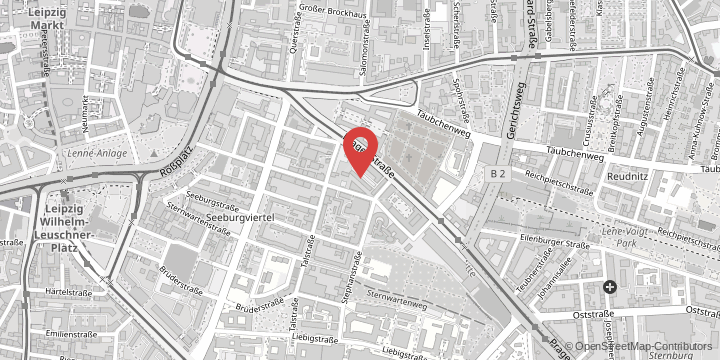

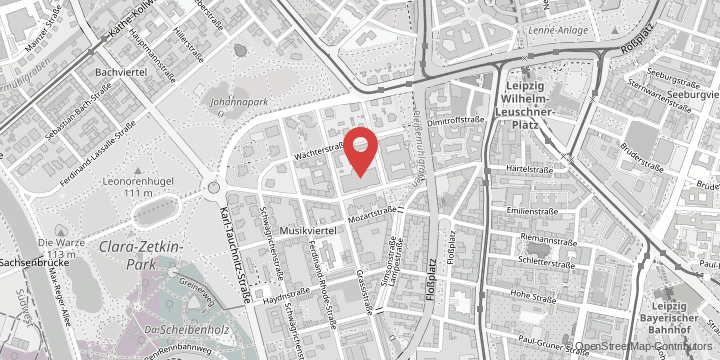

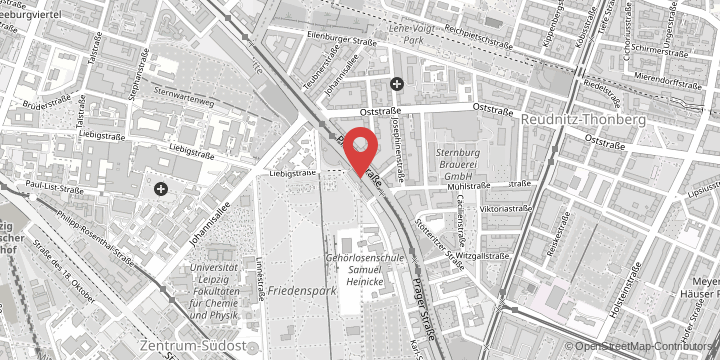

„Die nötige Sensorik bauen wir dort ein, wo etwas passiert, also im Betriebssystem und der Hardware des Rechners. Dort schaffen wir ein System inklusive forensischer Werkzeuge. Viel fehlt nicht mehr, bis wir so weit sind, dass unser System eingesetzt werden kann“, berichtet Projektkoordinator Bogdan. Am „EXPLOIDS“-Projekt, das in diesem Jahr abgeschlossen werden soll, sind auch die Technische Universität Dresden sowie drei Unternehmen aus Leipzig, Dresden und Magdeburg beteiligt.

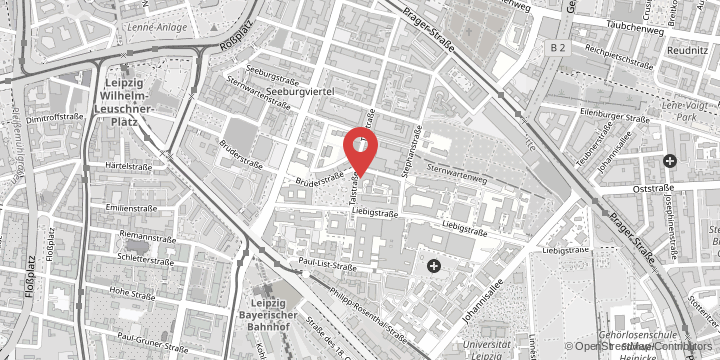

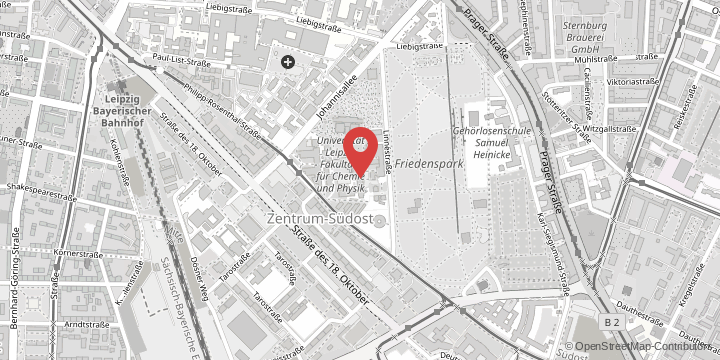

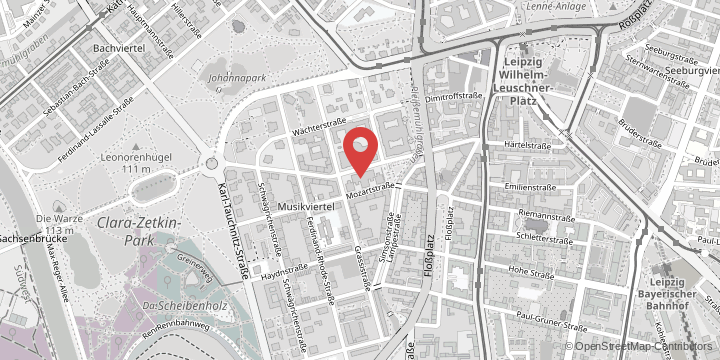

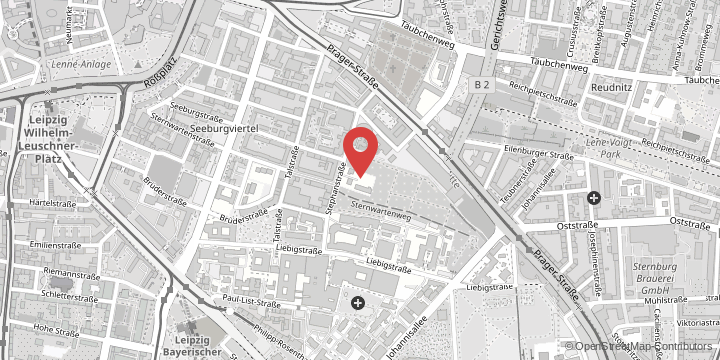

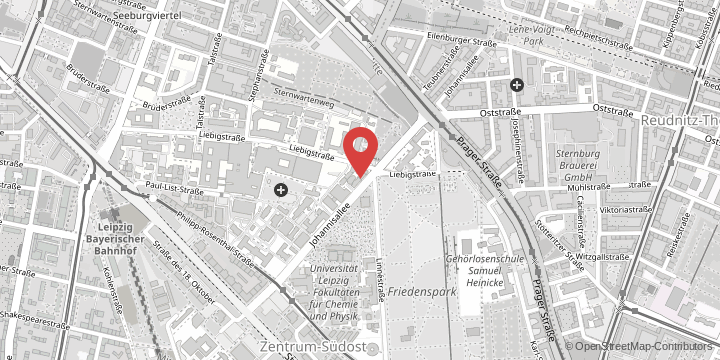

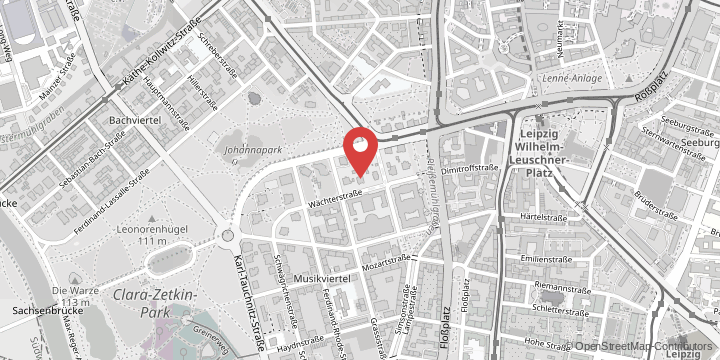

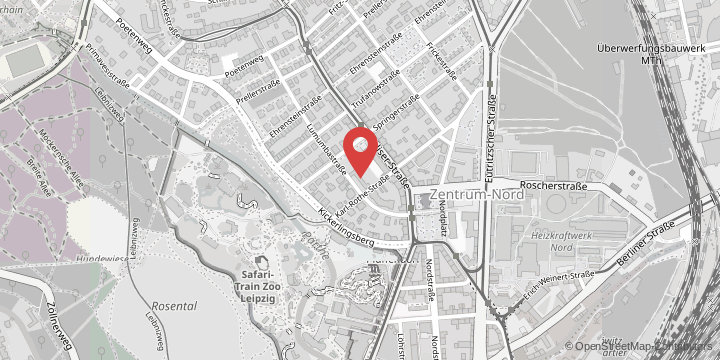

„Mitte nächsten Jahres wird die erste sichere Netzwerkkarte mit der angestrebten Funktionalität in die ersten Rechner eingebaut“, sagt Jörn Hoffmann, Mitgründer der Firma quapona technologies GmbH, die die Einschubplatine entwickelt. Hoffmann hat an der Universität Leipzig studiert, an der TU Dresden im Bereich IT-Security seine Diplomarbeit geschrieben und ist aktuell Doktorand bei Professor Bogdan. „Zunächst wird es sich um Rechner von Behörden mit erhöhten Sicherheitsbedürfnissen handeln, vielleicht auch beim diplomatischen Dienst oder der Bundeswehr“, sagt er. „Später wird eine Version der Karte für den öffentlichen Sektor hinzukommen. Die passenden Komponenten haben wir in Absprache mit dem Bundesamt für Sicherheit in der Informationstechnik entwickelt.“

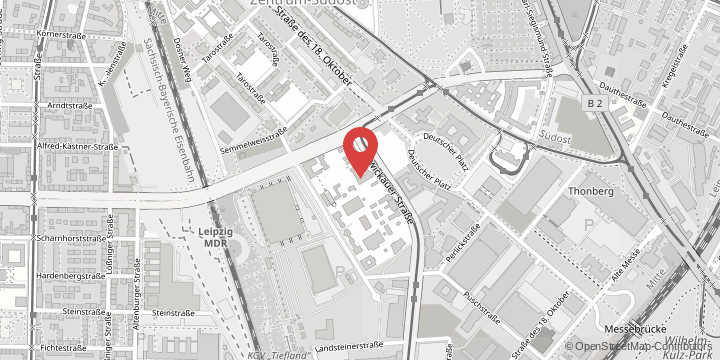

Die Hardware des EXPLOIDS-Projekts umfasst diverse, wiederverwendbare sogenannte IP-Kerne mit Zufallsgeneratoren, Krypto-, Netzwerk- und Forensikmodulen. Die Software beinhaltet unter anderem graph-basierte und Künstliche-Intelligenz-gestützte Algorithmen zur Angriffserkennung, eine anonymisierende Datenbank sowie Steuerungs- und Visualisierungsanwendungen. „Wir realisieren die zuverlässige und nicht-manipulierbare Erfassung von Daten über alle Software- und Hardwareschichten eines Computersystems hinweg“, sagt Martin Bogdan. Er verweist auch auf die zahlreichen Vorarbeiten, unter anderem im Big-Data-Zentrum „Scalable Data Services and Solutions“ (ScaDS Dresden/Leipzig). „Hier hat eine unheimlich hilfreiche Bündelung von Kompetenzen stattgefunden. Von der Universität Leipzig sind Spezialisten aus den Bereichen Technische Informatik, Datenbanksysteme, Wirtschaftsinformatik und Bild- und Signalverarbeitung dabei.“